上海騰曦網絡服務有限公司

騰訊企業郵箱上海經銷商

上海騰曦網絡服務有限公司

騰訊企業郵箱上海經銷商

上海騰曦網絡服務有限公司

騰訊企業郵箱上海經銷商

作者:企業郵箱 發布時間:2019-11-11 10:30:24 訪問量:9615

導讀:最近,騰訊安全情報中心監測到Emotet銀行木馬針對國內的攻擊呈明顯上升趨勢,此次攻擊主要是利用大量群發釣魚郵件,其郵件內容偽裝成各種類型的商務往來信息,包括:發票交易、收據、會議邀請等。從事進出口貿易的企業是Emotet銀行木馬的主要目標。

最近,騰訊安全情報中心監測到Emotet銀行木馬針對國內的攻擊呈明顯上升趨勢,此次攻擊主要是利用大量群發釣魚郵件,其郵件內容偽裝成各種類型的商務往來信息,包括:發票交易、收據、會議邀請等。從事進出口貿易的企業是Emotet銀行木馬的主要目標。那么,Emotet是什么呢,怎預防呢?下面我們就來聊聊關于Emotet的信息。

Emotet具有用于進行銀行欺詐的模塊,主要針對德國,奧地利和瑞士的銀行進行攻擊,多年來,該惡意軟件被全球安全廠商歸類為銀行木馬。

Emotet攻擊具有以下特點:

1.釣魚郵件利用惡意宏代碼下載攻擊載荷;

2.釣魚郵件使用德語、西班牙語、波蘭語、英語等多種語言;

3.攻擊者偽造大量虛假郵箱作為發件人(超過100個,詳見IOCs);

4.攻擊載荷Emotet會繼續下載其他銀行木馬作為Payload;

5.銀行木馬能夠檢測用戶銀行登錄行為,通過讀取隱私數據獲取賬號密碼登錄信息,甚至通過注入惡意代碼到交互頁面,從而在用戶進行網銀相關操作時盜取帳戶資產。

統計數據,Emotet針對國內的釣魚郵件攻擊最嚴重地區為廣東、北京、浙江、上海等地。數據顯示近期Emotet木馬針對國內的攻擊呈明顯上升趨勢,從事進出口貿易的企業是Emotet銀行木馬的主要目標。

本次釣魚郵件的發件人地址:

6120170110@bit.edu.cn

administracion.taqueriaportalc@lacerveceria.com.mx

alineoliveira@indubras.com.br

nikki.fenn@opus-ing.com

pampaycoiron@martinic.cl

aamartinez@aceitesa.com

marcus@rodojaboti.com.br

allem.barrera@dineroinmediato.com.mx

manager@ambienzholidays.com.my

xuan.kee@drspecs.my

gerencia@yourbeauty.com.pa

aclaros@idecoas.gob.hn

secplac@munisanesteban.cl

e.nurbekov@ifce.kz

nela.valerio@megamira.pt

solivo@mundodeportivo-ec.com

tstager@envirocare.cl

rikj@cdtmail.com

estimating@rjsheetmetal.com

thomas@szmadic.com

gladston.pereira@gsinternacional.com.br

armandofazzini@vodamail.co.za

us-west-2.amazonses.com#ipadilla@aaa.com.do

coscomatepecauxiliar@tiendaslores.com

kobusjcj@vodamail.co.za

contabilidad@conterra.co

careers@innovatechltd.com

sadique.m@gconoil.com

jrlopez@hodelpa.com

syful@comillaonline.com

bryan.mairena@movistar.com.ni

doris.reveco@ssbiobio.cl

aramirez@derm-clar.com

nfwangdong1@yili.com

alejandra.osorno@ingevias.com

sales@cmm.com.do

dian.candra@anggadaperkasa.co.id

afiliacion@gruposap.com.co

eromero@dislupor.com

operaciones@motorcitysv.com

jclugo@nanodepot.mx

jorge.castillo@wappcom.com

wahome@wytech.co.ke

c-gaihan@gankofood.co.jp

rosa.vasquez@redsalud.gob.cl

ulises@trademarket.com.mx

conciliacion@conciencia.com.do

lokeshwaris@jeevica.com

mauricio@tmedia.cl

administracion@farmapana.com

sigorta@yakupoto.com

matiasdupleich@estudiodupleich.com.ar

vmmair@poncacity.net

administracion@ferraroyasoc.com.ar

accounts_rjy@leelakrishnatoyota.in

anniey@humanresourcesonline.net

stephy@sltnet.lk

operaciones@vanseguridad.com

econtabilidad@ferrecenca.com

info@ospt.com.ec

juanmanuel.ortiz@bakity.com

asistentecontable@transportdiesel.com.ec

marketing@tang-fashion.com

imran@americanwater.lk

......

1、我們建議企業郵箱網管根據本文末尾提供的IOCs信息,將危險發件人郵箱設置為黑名單;

2、升級office系列軟件到最新版本,及時修復office組件漏洞,除非確認文檔來源可靠,否則不要啟用宏;

3、建議企業通過培訓,教育員工不要打開不明來源的郵件附件,對于附件中的文件要謹慎打開,如果附件是可執行程序,一定不要隨意運行;

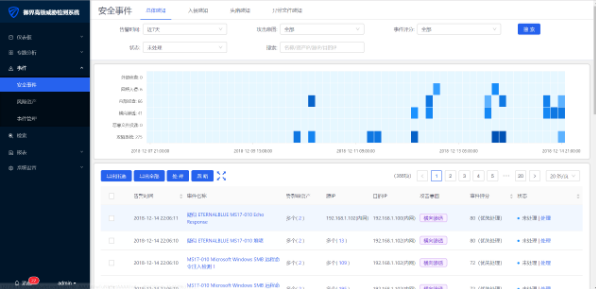

4、推薦部署騰訊御點終端安全管理系統防御病毒木馬攻擊;

5、使用騰訊御界高級威脅檢測系統檢測未知黑客的各種可疑攻擊行為。御界高級威脅檢測系統,是基于騰訊反病毒實驗室的安全能力、依托騰訊在云和端的海量數據,研發出的獨特威脅情報和惡意檢測模型系統。

企業郵箱的安全對于企業來說尤其重要,關系到企業重要數據。騰訊安全以騰訊安全大腦為核心,構建了一套自適應的閉環安全防護體系,包含基礎安全防護體系,安全運營中心、業務安全服務體系等,其產品矩陣涉及終端安全、網絡安全、云安全、業務安全、數據安全、安全管理、安全服務等多個方向。騰訊郵箱全方位的為企業郵件保駕護航。

點贊 0 來源:foxmail客戶端

相關推薦:

境外企業WeCom認證申請準備材料有哪些?